Как убрать ссылку из шаблона

Как убрать ссылку из шаблона

На данный момент в сети существуют тысячи сайтов, с которых можно скачать шаблон бесплатно. Однако тут нужно быть внимательным, скачивая шаблоны не с официального сайта производителя. И вот почему.

Выкладывая в public те или иные шаблоны, их (за очень редким исключением) слегка "модифицируют" - добавляют туда обратную ссылку на свои сайты (или на продвигаемые сайты своих клиентов). Сделано это с рассчётом на начинающих веб-мастеров, которые этого попросту не заметят.

Это актуально как для шаблонов, так и для расширений, в код которых также внедряются посторонние ссылки. Сама же ссылка прячется через display: none или размещается далеко за границами отображения сайта. Таким образом, что ссылка может располагаться за 5000 пикселей от видимых границ, полоса прокрутки в браузере при этом не появляется.

Как убрать ссылку?

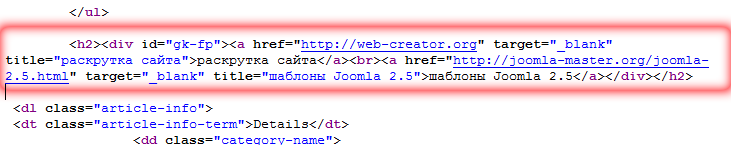

Итак, скачав шаблон и установив его на сайт, нужно первым делом просмотреть полученный исходный код на наличие "левых" ссылок. Открываем страницу сайта в браузере и смотрим её исходный код:

Обращает на себя внимание id=gk-fp блока div, в который и упакованы посторонние ссылки. Открываем css файл шаблона и ищем текст "gk-fp":

Обращает на себя внимание id=gk-fp блока div, в который и упакованы посторонние ссылки. Открываем css файл шаблона и ищем текст "gk-fp":

Как видите, всё просто и незатейливо. Пользователь ссылку не видит, а вот поисковая система её обрабатывает, что отрицательным образом сказывается на СЕО сайта.

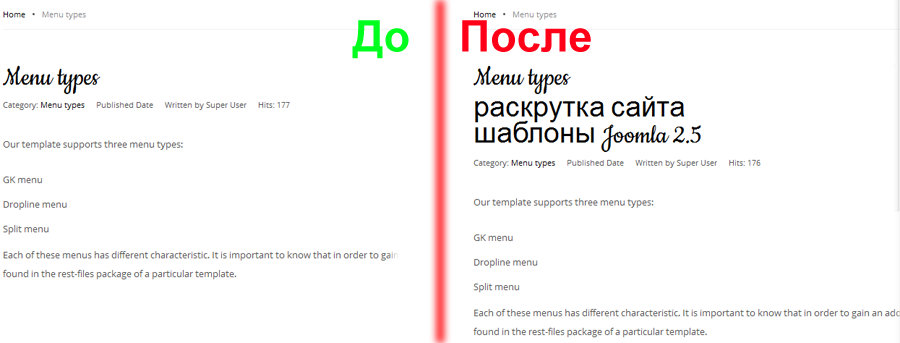

Попробуем удалить эту строку и посмотреть, какие изменения произойдут.

Теперь наши ссылочки не прячутся далеко-далеко. Настало время удалить и их.

Теперь наши ссылочки не прячутся далеко-далеко. Настало время удалить и их.

Открываем totall commander или любую другую удобную Вам программу, позволяющую вести поиск по содержимому файлов. Вбиваем в форму поиска какой-либо кусок, например анкор или адрес, и ищем по всей папке с шаблоном.

Если Вам повезло и такие файлы нашлись - удаляем ссылки, открыв файл в подходящем текстовом редакторе. В нашем же случае оказалось, что в файлах такой текст отсутствует. Что делать?

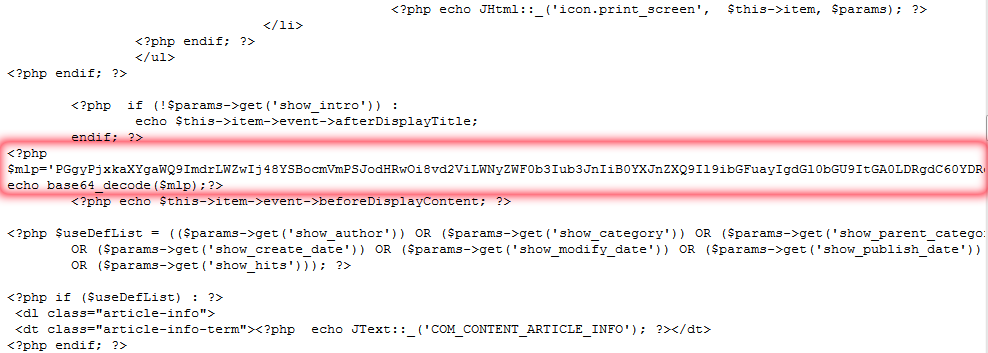

Если ничего не находится, следующее что нужно, это запустить поиск по содержимому файлов с текстом base64. base64 — это схема, по которой произвольная последовательность байт преобразуется в последовательность печатных ASCII символов.

Затем послед овательно открываем найденные файлы. В одном из них видим подозрительный код: в переменной $mlp хранится некоторый закодированный mime base64 текст, который потом декодируется оператором base64_decode и выводится на экран.

овательно открываем найденные файлы. В одном из них видим подозрительный код: в переменной $mlp хранится некоторый закодированный mime base64 текст, который потом декодируется оператором base64_decode и выводится на экран.

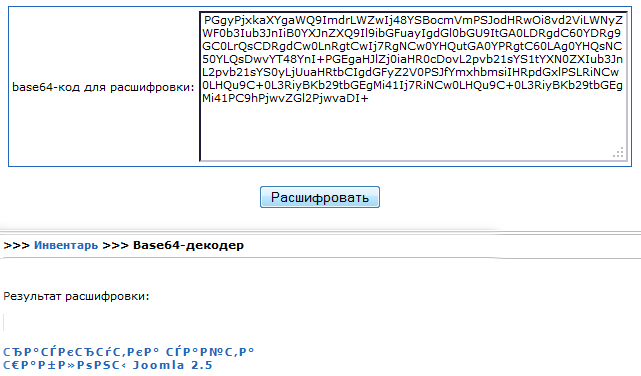

Для проверки содержимого, воспользуемся base64-декодером. Да, это именно те ссылки. Удаляем выделенные на предыдущем рисунке строки и снова запускаем поиск по содержимому файлов. Сейчас мы уже знаем посторонний код и целенаправленно ищем его. У меня нашёлся ещё один файл с таким же содержимым.

Для проверки содержимого, воспользуемся base64-декодером. Да, это именно те ссылки. Удаляем выделенные на предыдущем рисунке строки и снова запускаем поиск по содержимому файлов. Сейчас мы уже знаем посторонний код и целенаправленно ищем его. У меня нашёлся ещё один файл с таким же содержимым.

Наконец, обновляем страничку нашего сайта в браузере и убеждаемся, что ссылки удалены. Исходный код также чист.

Специалист по сайтам

8 (3452) 58 93 85 (Анатолий)

mail@2v3.su

Специалист по видео

8 (929) 264 1523 (Константин)

cashara@bk.ru

Специалист по фото

8 (929) 261 3062 (Дмитрий)

Мультимедиа-студия «Два в кубе» © 2011 - 2015

Комментарии